As Pragas da internet e os virus mais perigosos

|

No ano seguinte, em 1987, vários outros vírus apareceram, juntamente com os primeiros softwares antivírus.

As pragas digitais que ainda se alojam dentro de outros programas são raras e não têm mais o objetivo de se espalhar por este meio, mas sim dificultar sua remoção. A denominação de “vírus clássicos” foi criada para evitar confusões com o genérico “vírus”. Pelo mesmo motivo, um novo termo foi criados para definir qualquer programa indesejado:“malware” (malicious software).

SPLOG Existem também o falso blog, ou sploq, que nada é mais do que um blog em que na realidade de propaganda, quase sempre, isso é geralmente para alavancar as vendas de algum produto, raramente faz algum mal, mas pode conter links que podem ser perigosos. |

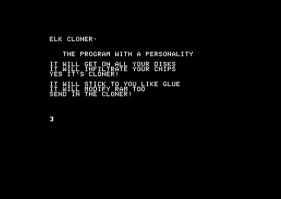

O programa “Elk Cloner” (1982), exibido ao lado, é considerado o primeiro vírus. Atacava sistemas Apple II por meio da infecção de disquetes e não carregava nenhuma carga verdadeiramente maliciosa, apenas exibia várias mensagens, incluindo um “poema”.

É conhecido como “Brain” (1986) o primeiro programa do gênero para a plataforma PC, ou Intel x86, que usamos até hoje. O Brain, segundo os autores paquistaneses -- que deixaram seus nomes, endereços e telefones expostos dentro do vírus --, tinha o objetivo de impedir a pirataria do software médico que eles haviam criado. Mas o programa logo foi além e infectou máquinas de vários locais e sem relação com o aplicativo deles. No ano seguinte, em 1987, vários outros vírus apareceram, juntamente com os primeiros softwares antivírus. |

|

Trojan

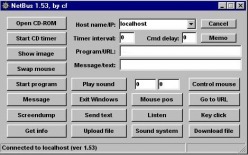

Nomeados com base na história do presente de grego, os “cavalos de tróia” tentam se passar por algo que interessa aos usuários, fazendo-os executar o programa malicioso sem suspeitar que o mesmo não é nada do que parece. O jogo "Animal" (1975), que tentava adivinhar em qual animal o usuário estava pensando, é considerado o primeiro cavalo de tróia, pois, apesar de ser benigno, copiava-se para todas as pastas as quais o usuário tinha acesso. Hoje, por outro lado, é chamada de “trojan” qualquer praga incapaz de se espalhar sozinha. Por esse motivo, sites maliciosos ou comprometidos -- páginas legítimas alteradas por criminosos -- que infectam o sistema por meio de brechas de segurança instalam “cavalos de tróia” na máquina. A “enganação” se dá de forma muito menos aparente: a visita ao site legítimo ou um resultado malicioso em um site de busca. Backdoor Os “backdoors” (“porta dos fundos”) são programas maliciosos que dão ao seu criador o controle total do computador infectado. Geralmente são disseminados em conjunto com ferramentas úteis para que o usuário não suspeite da praga e, por isso, são considerados uma subcategoria dos trojans. Netbus foi um backdoor extremamente popular por ser de fácil utilização. Permitia o controle de um sistema infectado.

Exemplos de backdoors são os clássicos NetBus e BackOrifice, ambos de 1998. O Bifrost (2004) e o SpyOne (2006) são pragas mais recentes e populares. Algumas delas, como as versões mais recentes do NetBus e o SpyOne, são comercializadas como soluções de “administração remota”. Criminosos com bom conhecimento técnico utilizam backdoors feitos especificamente para as tarefas que necessitam; outros tiram proveito de softwares legítimos como VNC e Radmin. A preocupação com os backdoors deu origem aos chamados antitrojans. Alguns deles nada mais eram que firewalls simplificados que, em vez de monitorar a conexão toda, preocupavam-se exclusivamente com a identificação dos tráfegos de trojan-backdoors. Hoje esses softwares estão obsoletos e são desnecessários, seja devido ao firewall -- que bloqueia os backdoors -- ou ao antivírus, que detecta tanto um como o outro. Spyware Existe uma confusão a respeito de pragas que roubam informações confidenciais do sistema, tais como senhas de banco. Há quem diga que são spywares (“espiões”), mas não é o caso. Spywares são softwares que coletam informações comercialmente úteis, tais como hábitos de navegação, endereços de e-mail e softwares instalados no sistema. Pode ser considerado spyware ainda o software que é usado pelos pais para monitorar o filho, a empresa que monitora o empregado, etc. Se a informação roubada tem claros objetivos financeiros -- cartões de crédito, senhas de banco, códigos seriais de programas instalados -- o programa deixa de ser um spyware para ser um trojan. Para evitar malwares e geral, a dica básica é ler mais. Leiam todos os links que estão clicando (na barra de status no canto inferior direito do browser), verifiquem remetentes de emails, nunca baixem .exe ou .cmd via internet. E se desejam algo mais interessante, migrem para Linux. Key logger (que significa registrador do teclado em inglês) é um programa de computador do tipo spyware cuja finalidade é monitorar tudo o que a vítima digita, a fim de descobrir suas senhas de banco, números de cartão de crédito e afins. Muitos casos de phishing, assim como outros tipos de fraudes virtuais, se baseiam no uso de algum tipo de keylogger, instalado no computador sem o conhecimento da vítima, que captura dados sensiveis e os envia a um cracker que depois os utiliza para fraudes. Existem softwares apropriados para se defender deste tipo de ameaça. É sempre oportuno que um computador conectado à internet seja protegido através de um software "AntiSpyware" de um "Firewall" e de um "AntiVirus". Para evitar a contaminação por KEYLOGGERS utilize um bom Antivirus e um bom AntiSpyware, ambos atualizados e residentes em memória (proteção em tempo real). Uma Firewall é fortemente recomendada. O Key logger também é um programa utilizado muito por empresas para monitorar oque seus funcionarios fazem em sua maquina, porém em muitos casos as pessoas utilizam o programa de forma mal-intencionada. Um worm, assim como um vírus, cria cópias de si mesmo de um computador para outro, mas faz isso automaticamente. Primeiro, ele controla recursos no computador que permitem o transporte de arquivos ou informações. Depois que o worm contamina o sistema, ele se desloca sozinho. O grande perigo dos worms é a sua capacidade de se replicar em grande volume. Por exemplo, um worm pode enviar cópias de si mesmo a todas as pessoas que constam no seu catálogo de endereços de email, e os computadores dessas pessoas passam a fazer o mesmo, causando um efeito dominó de alto tráfego de rede que pode tornar mais lentas as redes corporativas e a Internet como um todo. Quando novos worms são lançados, eles se alastram muito rapidamente. Eles obstruem redes e provavelmente fazem com que você (e todos os outros) tenha de esperar um tempo maior para abrir páginas na Internet. Worm (s. m.) Uma subclasse de vírus. Um worm geralmente se alastra sem a ação do usuário e distribui cópias completas (possivelmente modificadas) de si mesmo através das redes. Um worm pode consumir memória e largura de banda de rede, o que pode travar o seu computador. Como os worms não precisam viajar através de um programa ou arquivo "hospedeiro", eles também podem se infiltrar no seu sistema e permitir que outra pessoa controle o seu computador remotamente. Exemplos recentes de worms incluem o worm Sasser e o worm Blaster. Exploit é qualquer programa, comando ou seqüência de dados que se aproveitam da vulnerabilidade de um sistema para invadi-lo. Ele espera uma brecha na segurança, entra em seu Computador sendo interpretado como dados inofensivos. Então estes dados provocam a instabilidade do sistema para diminuir temporariamente sua segurança. Finalmente o exploit passa a executar ordens em seu sistema para roubar informaçoes, invadir acessos bloqueados ou enviar um vírus. O exemplo do espião é um dos métodos mais perigosos de infectar sua máquina com vírus e programas maliciosos. Ao contrário de outros meios de contágio, um exploit não precisa que o usuario clique em um determinado link ou execute algum arquivos. Desta maneira eles se tornam armas temíveis nas mãos dos hackers. Também são chamados exploits os comandos utilizados para burlar o uso limitado de softwares, neste caso conhecidos ainda como cracks. Um cracker é quem desenvolve estes furos nos programas, quase toda a pirataria se utiliza deste meio para obter acesso ilegal aos softwares. |

Existem também os chamados de “vírus de pendrive”, que nada mais são do que uma evolução das pragas que infectavam disquetes, embora alguns os considerem worms (detalharei a ação dos worms na coluna da próxima segunda, 17). Esses podem ser evitados segurando-se SHIFT ao plugar o dispositivo USB, o que impedirá a execução automática de uma praga armazenada no pendrive, ou desativando por completo o AutoRun, como explicou

Um dos principais fatores de propagação desse tipo de praga virtual é justamente o chamado “autorun”, que permite ao sistema operacional executar de forma automática alguns programas predeterminados que estão disponíveis no dispositivo. O comportamento dos arquivos auto-executáveis muitas vezes não é percebido pelos programas antivírus. O que fazer, então? Evitar que o Windows execute de forma automática o conteúdo do dispositivo. Assim: - clique em Iniciar e depois em Executar; - escreva gpedit.msc e pressione Enter; - na estrutura de pastas à esquerda, clique para expandir os menus: Configurações do usuário, Modelos Administrativos e Sistema. Clique em Sistema; - à direita serão exibidas diversas configurações. Localize o item Desativar AutoExecutar; - dê duplo clique sobre o item, e altere a opção para ativado. No combo, selecione todas as unidades. - pressione Aplicar e depois OK. Assim, você vai evitar que o computador execute automaticamente qualquer ação com o pen drive, e terá uma máquina mais segura. >>>> Remover praga virtual “Meu computador trava a toda hora, e aparece a mensagem ‘DLLHOSTC’. Como faço pra solucionar esse problema?” Jair Valentim do Rosário Jair, seu computador está infectado com uma praga virtual, mas não é preciso se desesperar, porque a remoção é relativamente simples. - você vai precisar de dois programas instalados na máquina: Malwarebytes’ Anti-Malware e MV RegClean - em seguida, reinicie seu computador em Modo de Segurança (pressionando F8 logo após a tela da BIOS, e selecionando a opção desejada) - depois da inicialização, abra o menu Executar (Iniciar > Executar, ou Windows + R) e digite: %windir%\system32 . Localize e remova o arquivo dllhostc.exe - em seguida rode o Malwarebytes’ Anti-Malware. O programa demora um bom tempo para fazer todo o serviço. Evite, enquanto isso, executar qualquer atividade no PC. - após a conclusão, rode o MV RegClean. Caso tenha dúvidas de como executá-lo, confira detalhes neste post. - após a execução, reinicie o computador Lembre-se que é importante sempre manter o PC com um antivírus instalado e atualizado, já que ele pode evitar que esse tipo de praga contamine seu computador. Como um virus pode queimar um computador? Esse tipo de virus sao bem raros mais existem muitos blogs e sites disem ser mito ate então tambem acreditava que foce pois como um virus sofware (programa) iria queimar um hadware (peça) isso praticamente me fogia da logica. Mais a explicação é bem simples Os processadores ao atingir 60º C, o Pc desliga automáticamente...Têm um vírus que "esconde" isso, e não deixa o PC desligar resultado pode até queimar sim. Oque o virus fais é anular o sensor de temperatura ou seja num dia mais quente e seu pc sujo por dentro ao inves do pc se desligar ele siplesmente queima. Vírus de Macro Os vírus de macro (ou macro vírus) vinculam suas macros a modelos de documentos gabaritos e a outros arquivos de modo que, quando um aplicativos carrega o arquivo e executa as instruções nele contidas, as primeiras instruções executadas serão as do vírus. Vírus de macro são parecidos com outros vírus em vários aspectos: são códigos escritos para que, sob certas condições, este código se "reproduz", fazendo uma cópia dele mesmo. Como outros vírus, eles podem ser escritos para causar danos, apresentar uma mensagem ou fazer qualquer coisa que um programa possa fazer. Resumindo,virus de macro infecta os arquivos do Microsoft Office (.doc - word, .xls - excel, .ppt - power point, .mdb - access.). Hijackers são programas ou scripts que "sequestram" navegadores de Internet. Quando isso ocorre, o hijacker altera a página inicial do browser e impede o usuário de mudá-la, exibe propagandas em pop-ups ou janelas novas, instala barras de ferramentas no navegador e podem impedir acesso a determinados sites (como sites de software antivírus, por exemplo). Adware é qualquer programa que automaticamente executa, mostra ou baixa publicidade para o computador depois de instalado ou enquanto a aplicação é executada. Alguns programas shareware são também adware, e neles os usuários têm a opção de pagar por uma versão registrada, que normalmente elimina os anúncios. Alguns programas adware têm sido criticados porque ocasionalmente possuem instruções para captar informações pessoais e as passar para terceiros, sem a autorização ou o conhecimento do usuário. Esta prática é conhecida como spyware, e tem provocado críticas dos experts de segurança e os defensores de privacidade, incluindo o Electronic Privacy Information Center. Porém existem outros programas adware que não instalam spyware. Existem programas destinados a ajudar o usuário na busca e modificação de programas adware, para bloquear a apresentação dos anuncios ou eliminar as partes de spyware. Para evitar uma reação negativa, com toda a indústria pubsharewarelicitária em geral, os criadores de adware devem equilibrar suas tentativas de gerar ingressos com o desejo do usuário de não ser molestado. |

Falsos programas de segurança conhecidos com (Rogue)

Softwares Rogues, também conhecidos como Scarewares ou Fake Antivirus, são falsos programas de segurança que se assemelham a produtos de segurança legítimos para enganar o usuário. Os rogues podem ser instalados de uma forma desonesta através de "ofertas gratuitas", como parte de um conjunto de componentes spywares que exploram uma vulnerabilidade e comprometem a máquina (como plugins ActiveX falsos, codecs de vídeo falsos, falsos scanners online de antivirus, outros rogues), ou furtivamente, sem o conhecimento ou consentimento do usuário. Existem outras maneiras também, porém, estas são as mais comuns.

Uma vez instalado, o rogue cria aleatoriamente diversos arquivos maliciosos e, automaticamente, começa a fazer uma varredura no sistema. Em seguida, ele detecta seus próprios arquivos maliciosos, relatando uma série de infecções. No entanto, o produto falso exigirá um pagamento de uma versão licenciada, a fim de "limpar" as supostas ameaças. Obviamente, se a vítima efetuar qualquer tipo de pagamento, ou inserir informações confidenciais e pessoais para a compra do produto, sofrerá uma fraude!

SINTOMAS PRINCIPAIS

Os rogues causam inúmeros sintomas na máquina afetada. Mas um dos mais comuns são estes abaixo, pode ser um deles ou todos.

- O primeiro sintoma notório dos rogues é o susto que eles causam no usuário, apresentando-lhes várias mensagens alegando que seu PC está infectado, induzindo a vítima à pagar pelo falso programa para que a remoção e "proteção" do sistema sejam efetuados

- Baixar e instalar outros tipos de malwares, como: keyloggers, rootkits, worms, backdoors e etc

- Lentidão contínua

- Demora para iniciar e desligar o sistema

- Alterar a página inicial do seu navegador, colocando ou podendo lhe redirecionar a um site malicioso

- Alterar o item Propriedades do Sistema colocando uma mensagem- Dentre outras coisas

Entretanto, muitos rogues possuem nomes semelhantes a produtos verdadeiros, além da própria interface, e isso pode confundir mais ainda um usuário desatento e inexperiente.

Tal ameaça tornou-se comum na internet hoje e os casos de infecção por rogues vem crescendo a cada dia e, a cada novo rogue criado a dificuldade em removê-lo é ainda maior.

É importante se prevenir, mantendo o navegador, os programas de segurança e o sistema devidamente atualizados, com um antivirus e um firewall protegendo em tempo real e, acima de tudo, ter bom senso.

Atenção essa lista abaixo são de rogues (falsos antivirus) então nao procure nenhum deles na net pois pode prejudicar sua maquina esta lista é apenas um catalogo dos rogues (falsos programas antivirus e antispywares) ja descobertos para alertar as pessoas.

Para procurar um nome na lista precione CTRL+F abrira a barra de procura na parte de baixo do seu navegador.

|

* Advanced Cleaner[21]

* AlfaCleaner[22] * Alpha AntiVirus[23] * ANG Antivirus (knock-off of AVG Anti-virus) * Antimalware * AntiSpyCheck 2.1[24] * AntiSpyStorm[25] * AntiSpyware 2009[26] * Antivirus Soft [27] * Antivirus System PRO * AntiSpyware Bot from 2Squared Software * AntiSpywareExpert[28] * AntiSpywareMaster[29] * AntiSpywareSuite[30] * AntiSpyware Shield[31] * Antivermins[32] * Antivirus 2008[33] * Antivirus 2009[34] * Antivirus XP 2010[35] * Antivirus 2010 (also known as Anti-virus-1)[36],[37] * Antivirus 360[38] * Antivirus Pro 2009[39] * AntiVirus Gold [40] * Antivirus Live[41],[42] * Antivirus Master[43] * Antivirus XP 2008[44] * Antivirus Pro 2010[45] * Antivirus Soft * Antivirus System PRO[46] * Avatod Antispyware 8.0[47] * Awola[48] * BestsellerAntivirus[49] * Cleanator[50] * ContraVirus[51] * Control Center * Cyber Security[52] * Doctor Antivirus[53] * Doctor Antivirus 2008[54] * DriveCleaner[55] * Dr Guard * EasySpywareCleaner[56] * Errorsafe[57] * Green Antivirus 2009[58] * IE Antivirus (aka IE Antivirus 3.2)[59] * IEDefender[60] * InfeStop[61] * Internet Antivirus (aka Internet Antivirus Pro, distributed by plus4scan.com)[62] * Internet Security 2010[63],[64] * KVMSecure[65] * Live PC Care * MacSweeper[66] * MalwareCrush[67] * MalwareCore[68] * MalwareAlarm[69] * SpywareGuard 2008[117] * Spyware Protect 2009[118] * SpywareQuake[119] * SpywareSheriff (often confused with SpySheriff)[120] * Spyware Stormer[121] * Spy Tool * Spyware Striker Pro[122] * Spyware Protect 2009[123] * SpywareStrike[124] * SpyRid[125] * SpyWiper[126] * SysGuard * System Antivirus 2008[127] * System Live Protect[128] * SystemDoctor[129] * System Security[130] * Total Secure 2009[131] * TrustedAntivirus[132] * TheSpyBot (Spybot - Search & Destroy knockoff)[133] * UltimateCleaner[134] * VirusHeat[135] * VirusIsolator[136] * Virus Locker[137] * VirusProtectPro (a.k.a AntiVirGear)[138] * VirusRemover2008[139] * VirusRemover2009[140] * VirusMelt[141] |

* Advanced Cleaner[21]

* AlfaCleaner[22] * Alpha AntiVirus[23] * ANG Antivirus (knock-off of AVG Anti-virus) * Antimalware * AntiSpyCheck 2.1[24] * AntiSpyStorm[25] * AntiSpyware 2009[26] * Antivirus Soft [27] * Antivirus System PRO * AntiSpyware Bot from 2Squared Software * AntiSpywareExpert[28] * AntiSpywareMaster[29] * AntiSpywareSuite[30] * AntiSpyware Shield[31] * Antivermins[32] * Antivirus 2008[33] * Antivirus 2009[34] * Antivirus XP 2010[35] * Antivirus 2010 (also known as Anti-virus-1)[36],[37] * Antivirus 360[38] * Antivirus Pro 2009[39] * AntiVirus Gold [40] * Antivirus Live[41],[42] * Antivirus Master[43] * Antivirus XP 2008[44] * Antivirus Pro 2010[45] * Antivirus Soft * Antivirus System PRO[46] * Avatod Antispyware 8.0[47] * Awola[48] * BestsellerAntivirus[49] * Cleanator[50] * ContraVirus[51] * Control Center * Cyber Security[52] * Doctor Antivirus[53] * Doctor Antivirus 2008[54] * DriveCleaner[55] * Dr Guard * EasySpywareCleaner[56] * Errorsafe[57] * Green Antivirus 2009[58] * IE Antivirus (aka IE Antivirus 3.2)[59] * IEDefender[60] * InfeStop[61] * Internet Antivirus (aka Internet Antivirus Pro, distributed by plus4scan.com)[62] * Internet Security 2010[63],[64] * KVMSecure[65] * Live PC Care * MacSweeper[66] * MalwareCrush[67] * MalwareCore[68] * MalwareAlarm[69] * VirusRanger[142] * Virus Response Lab 2009[143] * VirusTrigger[144] * Vista Antivirus 2008[145] * Volcano Security Suite * Win 7 Antivirus 2010 * WinAntiVirus Pro 2006[146] * WinDefender (not to be confused with the legitimate Windows Defender)[147] * Windows Police Pro[148] * Windows Protection Suite[149] * WinFixer[150] * WinHound[151] * Winpc Antivirus[152] * Winpc Defender[153] * WinSpywareProtect[154] * WinWeb Security 2008[155] * WorldAntiSpy[156] * XP AntiSpyware 2009[157] * XP AntiSpyware 2010[158] * XP Antivirus 2010[159] * XP Antivirus Pro 2010[160] * XP Internet Security 2010 * XP-Shield[161] * Zinaps AntiSpyware 2008[162] Termina aqui a lista de falsos antivirus e anti spywares

|

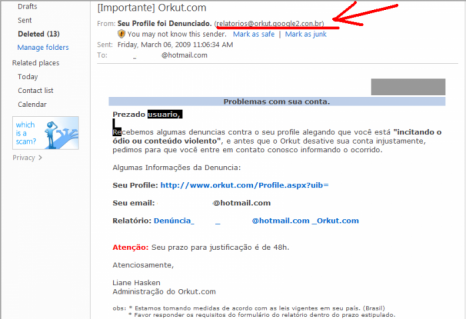

Isso é um exemplo de um lixo de lammer tentando me mandar um virus ou spyware.

nessa foto como vcs podem ver um lixo de um lammer que nao sabe nem fazer um virus.

Provavelmente esse cara leu algum forum de outro lammer que se dizia hacker e feis essa merda.

patetico esse cara:

vejam so os erros e aprenda a se defender dessas merdas.

1- fala serio incitando odio ou conteudo violento.eu sei que nunca fiz nada disso mais tambem nunca vi ninguem ser expulso do orkut por ter uma foto do Residet evil no album rs rs rs...

2-Se eles tao me avisando que fui denunciado eles deveriam me deletar pois se estou mesmo errado nao receberia um aviso disendo fale com agente para que seu orkut nao seja deletado injustamento.Pois se eles sabem que eu estava sendo injustamente nem se quer se preocupariam em me avisar simplemente seria com se nada tive se acontecido e eu nem receberia o email.

3-olha a porcaria do email do cara num vo nem escreve ai basta vc olhar na foto que vai ver umonte de erro pra começar aquele numero 2 rs rs rs...

4- vc pode apostar a Google é um serviço muito serio se vc estive se fazendo mesmo algu errado no minimo ela te deletaria na hora.Quer um exemplo vc ja viu a google avisando que vai apagar os link do seu perfil rs rs rs...

eu nao quando chego la ja é contend supremed.