Pragas da net a melhor defesa é a prevenção

Primeiro de tudo essa materia é apenas para explicar com um hacker invade um pc eu mesmo nunca invadi um pc pois sei que isso é errado.Aprendi como funciona a invasão de um pc testando nos 2 pcs aqui de casa em rede.Ou seja bem mais facil do que uma invasão seria realmente por que eu mesmo instalei o trojam no meu outro pc sem antivirus.depois instalei antivirus no pc e camuflei o trojam.

Invadior o pc de alguem alem de ser invasão de privacidade é uma coisa sem graça pense bem pra que invadir um pc?

Pra quem trabalha em multinacionais ou empresas pode roubar grande segredos valiosos ou pra quem e ladrao de banco ou tal roubar outra coisa. Antigamente rackers ou melhor disendo crackers invadiam pcs para conseguir internete discada ou softwares de graça.

Hoje em dia na internet é barrata e todos os programas pódem ser encontrados em blogs de graça putaria tem de monte na internet.Então mais uma vez eu pergunto pra que invadir o pc de alguem?

Pra min não a graça nem razão pra invadir um pc pois tudo que eu quero eu acho facil no google.

Somente ladrões pessoas sem etica invadem pcs pra roubar senhas ou escutar o som do microfone para descobrir segredos e chantagear as pessoas.

Ou nerds tarados sem competecia pra pegar mulheres que invadem webcams de mulheres so pra ver elas trocando de roupa ou nuas existem gente pior que toda essa escoria descrita em vermelho?

Invadior o pc de alguem alem de ser invasão de privacidade é uma coisa sem graça pense bem pra que invadir um pc?

Pra quem trabalha em multinacionais ou empresas pode roubar grande segredos valiosos ou pra quem e ladrao de banco ou tal roubar outra coisa. Antigamente rackers ou melhor disendo crackers invadiam pcs para conseguir internete discada ou softwares de graça.

Hoje em dia na internet é barrata e todos os programas pódem ser encontrados em blogs de graça putaria tem de monte na internet.Então mais uma vez eu pergunto pra que invadir o pc de alguem?

Pra min não a graça nem razão pra invadir um pc pois tudo que eu quero eu acho facil no google.

Somente ladrões pessoas sem etica invadem pcs pra roubar senhas ou escutar o som do microfone para descobrir segredos e chantagear as pessoas.

Ou nerds tarados sem competecia pra pegar mulheres que invadem webcams de mulheres so pra ver elas trocando de roupa ou nuas existem gente pior que toda essa escoria descrita em vermelho?

So existem 3 Tipos de vitimas de golpes virtuais.

|

Ganancioso: aquele que visa em ganhar lucros ou alguma outra vantagem.

Exemplo: Parabéns Você foi o Nº 1000 a entra nessa pagina clique aqui e ganhe um premio Para ganhar 1milhao de reais você precisa madar 3mil reais para que possamos pagar um motoboy pra entragar seu premio. Para receber nosso premio é nesserio que envie todos os seus dados incluindo CPF,RG,numero de cartão de creditos e etc. Existem uma tecnica para roubar msn dos outro envie seu loguin e senha+ o msn da pessoa que você quer racker para esse email (ai o golpista inventa um email qualquer e ainda tem gente que acredita fala serio). |

|

Medroso aquele que tudo teme Exemplos: Você foi acusado de um crime caso seja um engano envie todos os seus dados em 48 horas para que posso verificar ou você sera processado judicialmente ou preso. Ola samo do banco tal houve um problema nos nossos sistemas por isso precisamos que envie todos os seus dados para que possamos recadatralos caso o contrario todas as suas contas seram bloqueadas ou apagadas ou seu dinheiro sera doado ou traferiado para onde judas perdeu as botas |

Cuidado com links enviados por estranhos mesmo que você conheça o site

|

Veja o exemplo aqui você ve um link da google https://www.google.com porem se você clicar nele vera que abrira a pagina da uol.Isso não é um tecnica racker qualquer pessoal que meche com html sabe fazer isso.tudo que fiz foi nomear um link do mesmo geito que faço com meu site DicasLegais . Para saber se o link é real apenas passe o mouse encima sem clicar e olhe na parte de baixo da barra do seu navegador |

Uma pessoa so entra no seu computador se você deixar ou ela tiver acesso ao seu pc.

É muito Raro na epoca que vivemos alguem invadir um computador sem um programa especifico.Para que um programa especifico funcione é nessesario que você aceite um arquivo infectado de uma pessoa mal intencionada.

|

Ai você diz eu sou experto não aceito nada estranho de quem não conheço porem um programa espião pode ser escondido em um video,foto,documento ou qualquer outro tipo de arquivo. A foto ao lado é do programa cactus joiner esse programa permite unir 2 arquivos num so.Cactos joiner foi criado para proteger documentos e arquivos pessoais porem os criminosos começaram a usar para camuflar seus programas espiões. |

|

Ai você diz não tenho medo de virus meu antivirus é fodão e pega tudo Errado não existe antivirus que pegue tudo é muito facil enganar um antivirus. O programa da foto ao lado é o themida como muitas passadas desse programa ele pode tornar um programa espião indetectavel para qualquer antivirus. Alem do themida tambem a outros porem nao vou ficar sitando. Um antivirus so acusa como virus coisas estranhas ou que estão registradas no seu banco de dados ou seja qualquer coisa que pareça normal ele deixara passar. Bom você ja viu como seus olhos podem ser enganados e tambem ja viu que seu antivirus pode ser enganado. |

Agora vou explicar como funciona uma invasão

|

Esses é apenas um dos varios metudo para se invadir um computador.

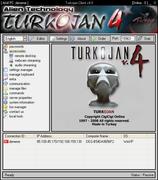

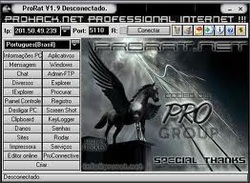

Esses são os 2 programas mais usados para invadir um computador Os 2 programas fazem a mesma coisa eles criam servidores que funcionam como um assistente remoto que pode acessar um computador.So que ao contrario do assistente remoto não é preciso de permição para entrar no pc de uma pessoa.Basta apenas que a vitima clique no arquivo e pronto a pessoa ma intencionada tem total controle do pc da vitima podendo: 1-Ver pela sua webcam 2-Escutar pelo seu microfone 3-Baixar arquivos do seu computador 4-Fazer uplod de arquivos dele pro seu computador 5-Controlar tudo no seu pc,inclusive apagar arquivos ou modificar configurações. |

Como funciona um servidor

um servidor seria uma extenção do computador do invasor apara o da vitima. No servidor é colocado o ip da invasor (isso é chamado coneção reversa) tendo o ip dele dentro do servidor(porgrama espião,tronjan) que esta estalado no seu pc altomaticamente o pc do espião se conecta ao seu.

Ai quando seu pc é ligado ele é listado no turkojan ou prorat ou qualquer outro programa que a pessoa mal intecionada usar como usuario online neste momento a pessoa ma intencionada podera ver e contrlor tudo que estiver passando no seu pc.

Ai quando seu pc é ligado ele é listado no turkojan ou prorat ou qualquer outro programa que a pessoa mal intecionada usar como usuario online neste momento a pessoa ma intencionada podera ver e contrlor tudo que estiver passando no seu pc.

Porque é dificil rastrear quem fais isso? E como pessoas com ip dinamico( ip mutavel) criam um trojan?

Quem usa Speedy tem o ip dinamico ( cada vez que se conecta o ip muda ) entao para contornar esse problema os hacker usam o no-ip conectado no site http://www.no-ip.com o no ip é uma conecção do seu pc com o servidor de ip ficço seria como uma ponte entre o pc do invasor e o da vitima quando você esta logado no programa no ip e conectado nele você possui um ip ficço. Entao resumindo o racker cria um servidor (trojam) com o ip ficço do no-ip quando ele quer entra no pc infectado ele se loga no programa no-ip para ficar com o ip ficço e depois abre o prgrama trukojam ou prohat ou qualquer outro da escolha dele.

Dificuldade de se rastrear um hacker invasor : muitas veses as pessoas não fazem isso por falta de conhecimento ou mais barreiras.Existem rackers que possuem altas conecções de internet tendo uma internet alta é possivel fazer varias conecções de proxy por varios paises. Exemplo suponhado que um hacker brasileiro com uma coneção de 10 Megas queira invadir o pc de outro brasileiro alem deu usar ip do no ip é possivel fazer conecções de escala em outros servidores passando por USA depois China ,Portugal , Mexico ate chegar no no-ip novamente e depois entrar no pc da vitima .Vale lembra que quando mais conecçoes de escala você fiser mais lento fica sua internet isso é mesma coisa que vc usar um programa de proxy normal com apenas um servidor de ip de outros pais seu pc ja fica lento imagina com variação de escala.Outra dificuldade são racker que usam rede publicas.

Alem dessas tecnicas existem muitas outras termina aqui essa materia mais se algum quiser acrescentar mais alguma coisa ou so comentar mesmo fique avontade.